- Aselcom

- Actualidad

- 0 likes

- 2435 views

- Tags: conectividad, conexión, contaseñas, seguridad, datos, intruso, robo de datos

Las mejores prácticas para crear y gestionar contraseñas seguras

A todos nos preocupa nuestra seguridad en la red y mantener nuestros datos seguros y navegar por la red de la forma más segura posible, una de las principales herramientas a la hora de mantenernos seguros es el uso de contraseñas, todos estamos familiarizados con ellas y las utilizamos a diario, pero no siempre elegimos las mejores o intentamos hacerlas más sencillas para poder recordarlas y que no tengamos que recurrir al botón contraseña olvidada y volver a establecer otra clave que probablemente también olvidemos. Desde Aselcom te vamos a dar una serie de consejos útiles para crear y gestionar contraseñas seguras.

Cómo crear buenas contraseñas

En la elaboración de una buena contraseña es fundamental que tenga una buena extensión, entre 8 y 12 caracteres y que combine mayúsculas, minúsculas, números y algún carácter especial que complique la tarea a cualquiera que no seamos nosotros que intente acceder a nuestras cuentas.

Es básico saber también que la contraseña que utilicemos en un sitio no la reciclemos para utilizar en otro diferente, una práctica muy habitual, pero que disminuye notablemente la seguridad de la misma, ya que en caso de que haya una filtración de datos,(cosa que últimamente comienza a ser habitual debido a la gran cantidad de software malicioso y el aumento de ataques cibernéticos en la red), en alguna página donde estemos registrados y no tengamos constancia del ataque, puede que nuestra contraseña se haya visto comprometida, y si esa clave es la misma que empleamos en otro sitio también tendrán acceso a esa otra cuenta y así con todas en las que estemos utilizando la misma clave, por ello no es recomendable utilizar la misma en varios sitios.

A la hora de crear la clave también se nos ofrece generar una contraseña automática, esta opción es bastante útil ya que la contraseña queda almacenada en nuestro ordenador y la aleatoriedad de la misma ofrece un extra de seguridad que no nos ofrece una que hayamos creado nosotros.

También es recomendable no recurrir a la utilización de palabras completas, ya que son más fáciles de descifrar, una gran idea es emplear una palabra que podamos recordar y sustituir las vocales por números o diferentes símbolos.

Almacenar las contraseñas de forma eficiente

La gran problemática a la hora de utilizar contraseñas diferentes en cada servicio o usuario que tengamos en la red es poder recordar todas para utilizarlas cuando nos sean necesarias.

Hay varios métodos para almacenar contraseñas, los ordenadores Mac permiten guardar todas las contraseñas bajo clave en un apartado llamado llavero, Windows posee una opción similar con la misma funcionalidad, también podemos utilizar un gestor de contraseñas, que consiste en un programa que almacena tus contraseñas de manera encriptada y solo permite acceder a ellas a través de una identificación de seguridad, pero esta opción suele tener un coste que no todo el mundo está dispuesto a pagar.

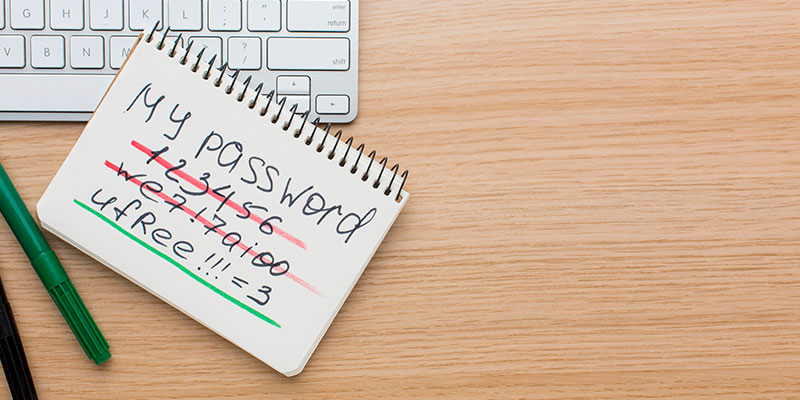

Por último, una de las opciones que mejor puede funcionar es el método tradicional que consiste en el apuntar las claves en una libreta, a mano, de forma que siempre que tengamos que emplear alguna de las claves recurramos a la libreta y consultemos la clave en nuestro cuaderno.

Este método es el mas efectivo en el aspecto de seguridad, puesto que nuestras contraseñas no están almacenadas en ningún lugar de la red por lo que en caso de recibir un ataque o tener algún virus es mucho más complicado que nos intercepten las claves.

En conclusión, tenemos que estar más pendientes de nuestras contraseñas y estar al día de las filtraciones de datos que nos puedan afectar y en el momento en el que seamos conscientes de que nuestros datos han sido expuestos, cambiar las claves de nuestra cuenta y revisar que esa clave no la estemos utilizando en otros servicios.